【Writeup】【THM】Stolen Mount

デジタルフォレンジックの勉強として取り組んでいたTryHackMeのStolen MountのWriteup。問題は次のページからアクセスできる。

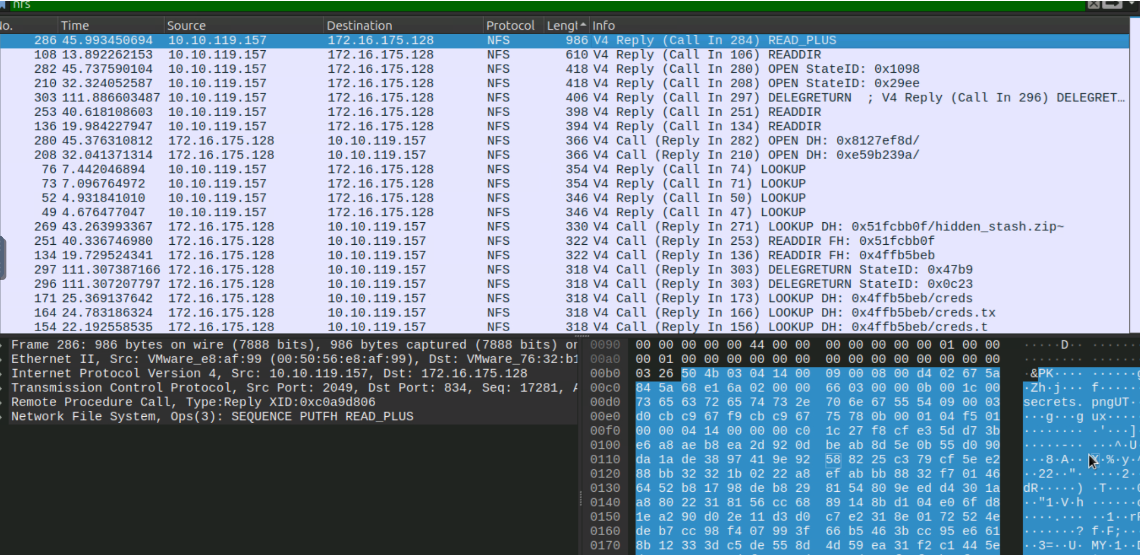

問題のパケットキャプチャファイルの全体をざっと確認すると、NFSの通信が確認できる。nfsでフィルタリングしてパケットサイズの降順に並べて表示される最初のパケットを確認すると、興味深いデータのやり取りが確認できる。マジックナンバーから、当該データはzipファイルであることが推測され、secrets.pngなるデータが含まれているようである。

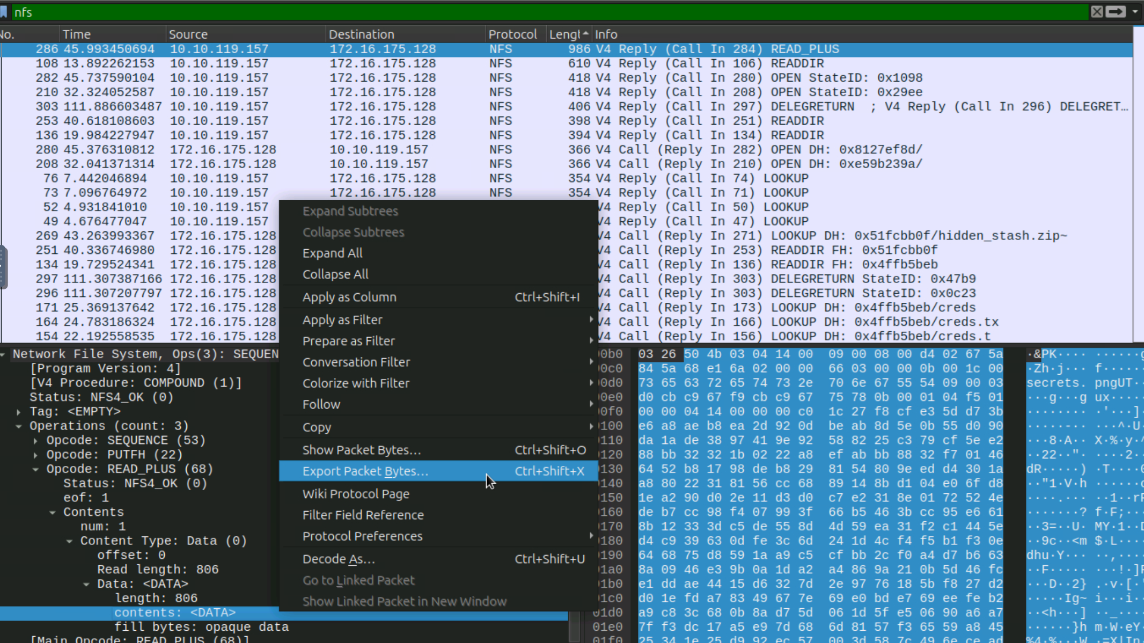

DATA部をエクスポートする。

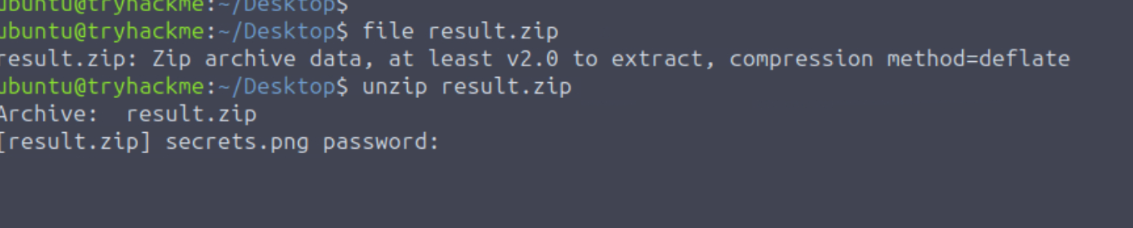

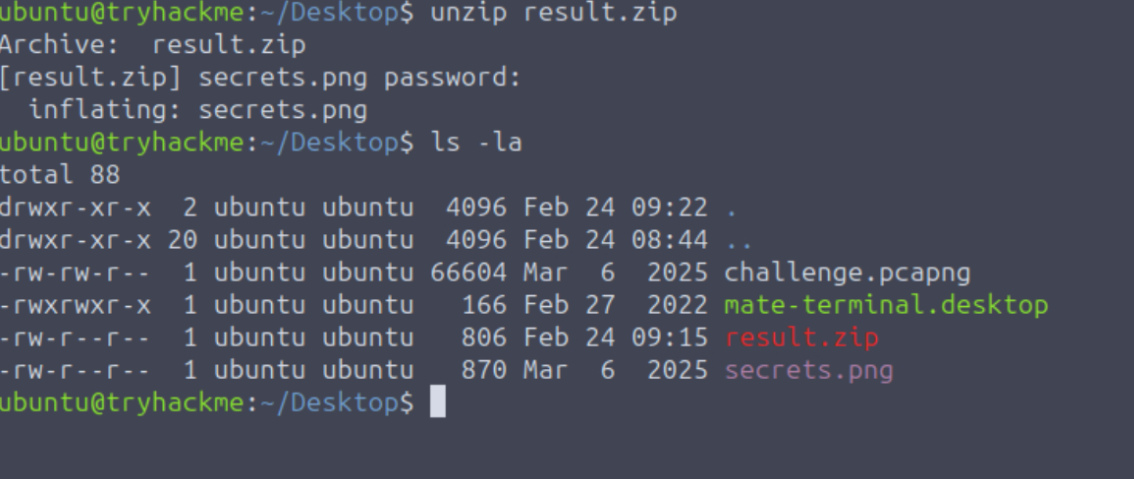

得られたファイルがzipファイルであることを確認し、解凍しようとするも、パスワードが求められる。

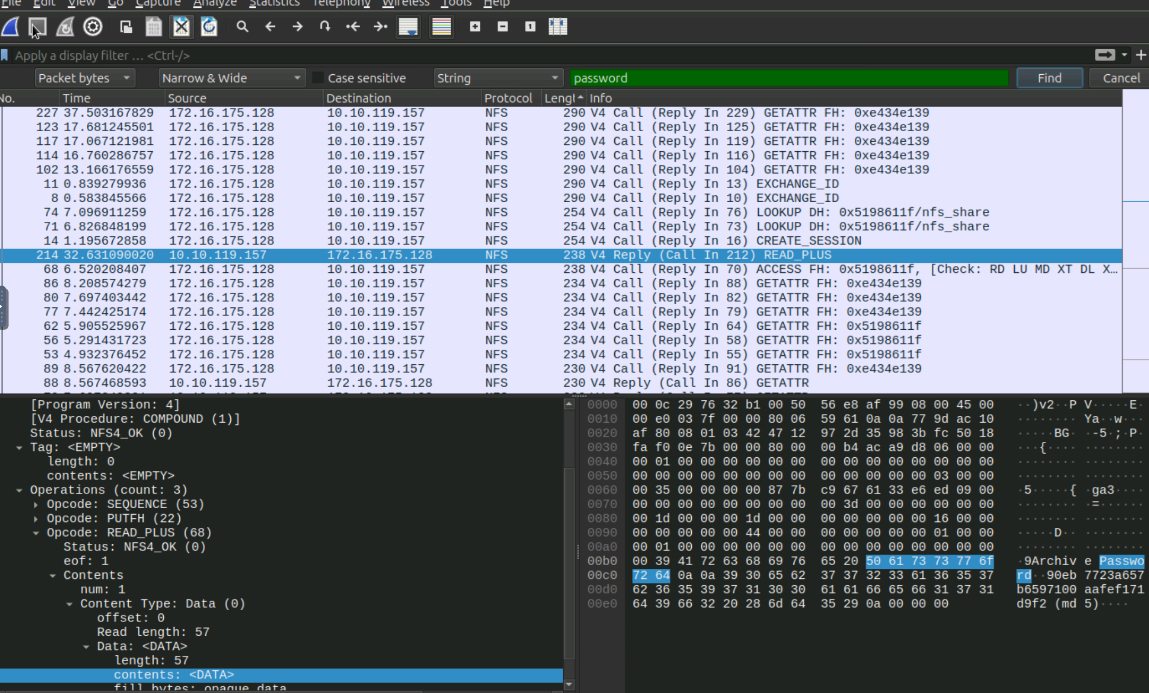

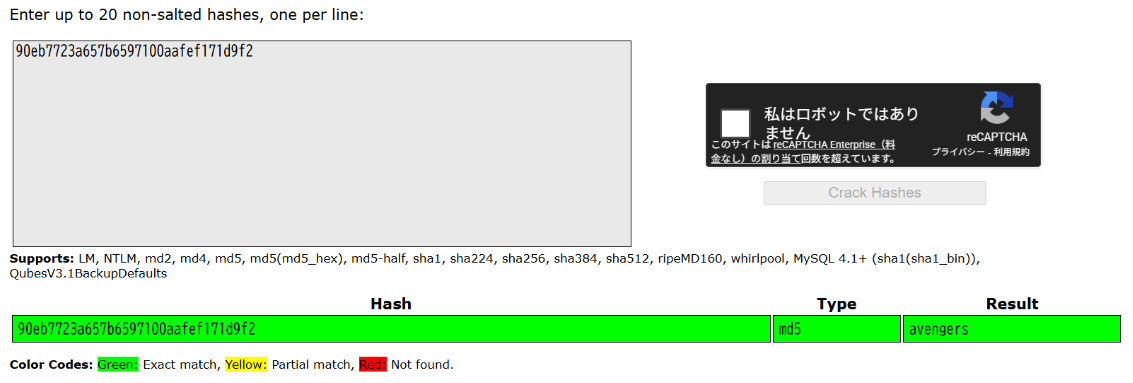

元のパケットキャプチャファイルに戻り、とりあえず文字列「password」で検索すると、該当するパケットが見つかった。このパケットにはパスワード文字列に対するmd5ハッシュ値と考えられるものが含まれていた。

90eb7723a657b6597100aafef171d9f2

このmd5ハッシュ値をcrackstationで確認してみると、対応する文字列は「avengers」であり、この文字列が先ほどのzipファイルのパスワードであった。

得られたsecrets.pngには、QRコードが含まれていた。このQRコードを読み取り、フラグを入手した。